Plus de 70 % des entreprises considèrent le partage de données comme un levier clé pour leur croissance. Pourtant, chaque échange comporte des questions sensibles autour de la confidentialité et de la sécurité. Comprendre les règles, les types de données concernés et les bonnes pratiques s’impose pour naviguer sereinement dans cet univers en pleine mutation et protéger au mieux ses informations partout dans le monde.

Points Clés

| Point | Détails |

|---|---|

| Partage de données stratégique | Implique une planification minutieuse pour garantir l’intégrité et la sécurité des informations. |

| Types de données sensibles | Le partage international nécessite des protections adaptées selon le type de données, surtout pour les données personnelles. |

| Réglementation en évolution | Les nouveaux règlements comme le Data Act de l’UE imposent des exigences strictes sur l’anonymisation et la transparence des échanges. |

| Sécurité numérique essentielle | Adopter des pratiques de cybersécurité solides est nécessaire pour éviter les risques de piratage lors des transferts de données. |

Définition et principes des données partagées

Le partage de données est un processus complexe et stratégique qui va bien au-delà du simple transfert d’informations. Selon EuroGCT, il s’agit de fournir des données ou un accès à des données à une tierce partie, avec des conditions techniques, juridiques et organisationnelles bien définies.

Ce processus implique plusieurs dimensions cruciales :

- Accessibilité contrôlée des données

- Maintien de l’intégrité et de la qualité des informations

- Gouvernance juridique et technique rigoureuse

- Gestion du cycle de vie complet des données

L’essence du partage de données réside dans sa capacité à préserver la fiabilité et l’utilité des informations. Comme le souligne Actian, cela nécessite une documentation précise, des descriptions détaillées et un contrôle d’accès strict. En d’autres termes, le partage de données n’est pas un acte anodin, mais une opération stratégique qui demande une planification méticuleuse et une compréhension approfondie des enjeux techniques et réglementaires.

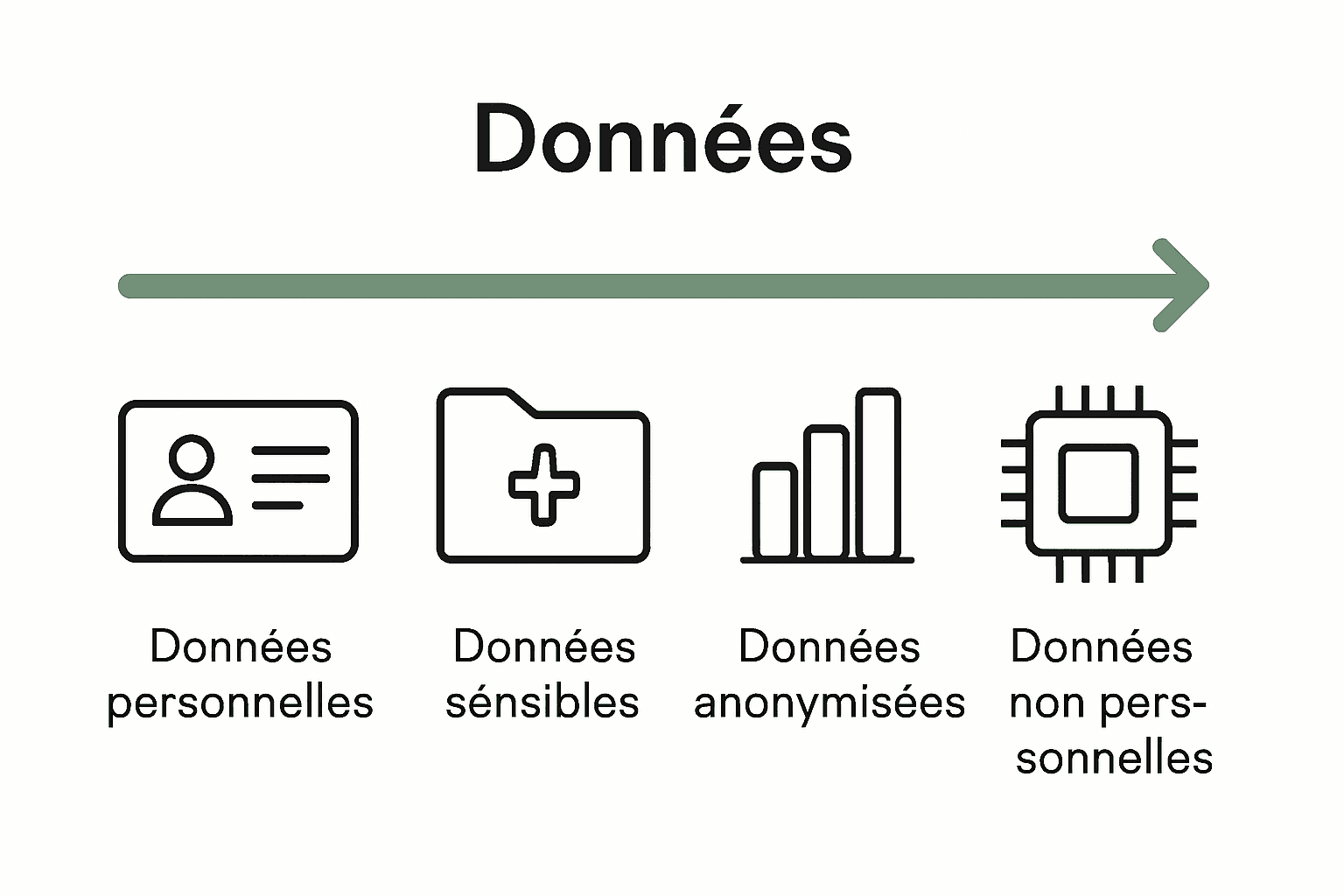

Types de données concernées à l’étranger

Lorsqu’il s’agit de transfert international de données, on distingue principalement trois grandes catégories qui nécessitent des approches et des protections différenciées. Les données personnelles représentent le type le plus sensible et le plus réglementé, notamment lorsqu’elles sont transférées vers des pays hors de l’Union Européenne.

Selon EuroGCT, ces types de données peuvent être classés comme suit :

- Données personnelles identifiantes : nécessitant une protection maximale

- Données personnelles sensibles : incluant les informations médicales et génomiques

- Données anonymisées : présentant moins de risques de confidentialité

- Données non personnelles : généralement plus faciles à partager

Le partage international de données de santé mérite une attention particulière. L’OCDE souligne l’importance des cadres structurels pour garantir un transfert sécurisé, notamment pour les données médicales qui requièrent des systèmes de gouvernance robustes et non fragmentés. Chaque catégorie de données implique des protocoles spécifiques de protection, de cryptage et de consentement pour assurer leur intégrité et leur confidentialité durant le transfert international.

Voici un résumé comparatif des principaux types de données partagées à l’international :

| Type de données | Sensibilité | Exemples courants | Exigences de protection |

|---|---|---|---|

| Données personnelles identifiantes | Très élevée | Nom, adresse, numéro d’identité | Chiffrement, consentement explicite |

| Données personnelles sensibles | Élevée | Données médicales Données génomiques |

Protection avancée Cadre légal strict |

| Données anonymisées | Modérée | Statistiques agrégées Données de recherche |

Procédures d’anonymisation Suivi réglementaire |

| Données non personnelles | Faible | Données techniques Données issues d’objets connectés |

Protection standard Partage facilité |

|

|

Fonctionnement des réseaux et opérateurs

Les réseaux de télécommunication internationaux fonctionnent comme un écosystème complexe où les opérateurs collaborent à travers des accords transfrontaliers sophistiqués. Ces réseaux permettent le transfert de données à l’échelle mondiale, en utilisant des infrastructures physiques et numériques interconnectées qui transcendent les frontières géographiques.

Plusieurs mécanismes clés caractérisent cette interconnexion :

- Accords d’itinérance entre opérateurs internationaux

- Points d’échange internet (IXP) multinationaux

- Infrastructures de câbles sous-marins reliant les continents

- Protocoles standardisés de transmission de données

Les programmes de surveillance globale, comme l’accord UKUSA, illustrent parfaitement la dimension géopolitique de ces réseaux. Ces accords permettent non seulement le partage de données entre agences de renseignement comme la NSA, le FBI et la CIA, mais démontrent aussi la complexité des interactions entre opérateurs et entités gouvernementales.

Chaque transfert de données implique des négociations techniques et juridiques complexes, où la sécurité, la confidentialité et la compatibilité des systèmes sont des enjeux essentiels. Les opérateurs doivent constamment adapter leurs infrastructures pour garantir des connexions rapides, sécurisées et conformes aux réglementations internationales en constante évolution.

Cadres légaux internationaux et obligations

Le paysage juridique du partage international de données est en constante évolution, avec des réglementations de plus en plus sophistiquées visant à protéger la confidentialité et à encourager des échanges transparents. Les récents développements européens illustrent parfaitement cette dynamique complexe de régulation des flux de données.

Deux textes réglementaires majeurs structurent actuellement ce cadre légal :

- Data Act (UE 2023/2854) : régissant le partage des données des objets connectés

- Data Governance Act (UE 2022/868) : facilitant les échanges entre acteurs publics et privés

Selon le règlement européen, le Data Act, entré en vigueur début 2024 et applicable dès septembre 2025, impose des règles strictes notamment sur l’anonymisation lors de transferts externes. Le Data Governance Act quant à lui vise à renforcer la confiance et la transparence dans les échanges transfrontaliers, en établissant un cadre juridique clair entre organismes publics, entreprises privées et citoyens.

Ces réglementations reflètent une approche globale : protéger les données personnelles tout en permettant leur circulation intelligente. Les organisations doivent désormais non seulement sécuriser leurs données, mais aussi documenter précisément leurs processus de partage, garantissant ainsi une traçabilité et une responsabilité accrues dans le transfert international d’informations.

Sécurité, confidentialité et risques potentiels

Le transfert international de données présente un éventail complexe de défis en matière de sécurité numérique, où chaque interaction technologique peut potentiellement exposer des informations sensibles. La vulnérabilité des systèmes de communication modernes nécessite une vigilance constante et des stratégies de protection proactives.

Les principaux risques technologiques incluent :

- Piratage des réseaux de communication

- Interceptions de données non cryptées

- Vulnérabilités des connexions publiques

- Géolocalisation non maîtrisée

Selon les experts en sécurité de voyage, certaines pratiques simples peuvent significativement réduire les risques. Par exemple, désactiver la connectivité Bluetooth et le Wi-Fi automatique limite considérablement les possibilités d’accès non autorisés. L’utilisation d’un VPN sécurisé et la vérification systématique des connexions HTTPS deviennent des boucliers essentiels contre les tentatives d’intrusion.

La protection des données personnelles à l’international exige une approche holistique : technique, comportementale et juridique. Les voyageurs et les organisations doivent non seulement investir dans des technologies de chiffrement avancées, mais également développer une culture de la cybersécurité qui intègre la prudence comme principe fondamental de tout transfert de données.

Bonnes pratiques pour voyageurs et expatriés

La gestion des données personnelles à l’étranger requiert une approche stratégique et préventive. Avant même de quitter son domicile, les voyageurs doivent développer une conscience aigüe des risques numériques et mettre en place des protocoles de protection robustes.

Voici les stratégies essentielles à adopter :

- Utiliser des appareils dédiés sans données sensibles

- Chiffrer systématiquement ses fichiers importants

- Sauvegarder ses données sur un cloud sécurisé

- Se renseigner sur la législation locale en matière de protection des données

Selon les experts en cybersécurité, il est crucial de rester discret en ligne. Les recommandations de sécurité voyage sont claires : désactiver le Bluetooth et le Wi-Fi automatique, se déconnecter des sessions non utilisées, et éviter de partager sa localisation en temps réel.

En cas de perte ou de vol d’équipement, la réactivité est primordiale. Il est recommandé d’informer immédiatement le responsable sécurité de son organisation ou le consulat, tout en ayant anticipé une procédure de verrouillage à distance de ses appareils. La clé réside dans la préparation : plus on est proactif, moins on risque de subir une compromission de ses données personnelles.

Protégez vos Données et Restez Connecté en Toute Sécurité à l’Étranger

Vous partez à l’international et vous vous inquiétez du partage de vos données personnelles ou professionnelles, comme expliqué dans notre guide complet ? À l’étranger, le moindre transfert de données via un réseau non sécurisé ou une carte SIM locale peut exposer vos informations à des risques de piratage, d’interceptions ou de non-conformité juridique. La sécurité numérique n’est pas une option : elle est essentielle pour préserver la confidentialité de vos communications et éviter les mauvaises surprises sur vos factures téléphoniques.

Ne laissez pas la vulnérabilité de vos réseaux ruiner votre tranquillité lors de vos déplacements. Découvrez dès maintenant comment maîtriser vos données et votre budget avec des solutions mobiles simples et sûres. Sur SimCorner.com, choisissez une carte SIM internationale adaptée à votre destination, réduisez les risques liés à la connectivité publique et bénéficiez d’outils pensés pour votre cybersécurité. Protégez vos informations et profitez du voyage : visitez notre site pour garantir votre connexion fiable dès aujourd’hui.

Questions Fréquemment Posées

Qu’est-ce que le partage de données ?

Le partage de données est un processus stratégique qui consiste à fournir des données ou un accès à des données à une tierce partie, tout en respectant des conditions techniques, juridiques et organisationnelles précises.

Quels types de données sont sensibles lors du partage international ?

Les données sensibles incluent les données personnelles identifiantes, les données médicales et génomiques, qui nécessitent des protections strictes lors de tout transfert international.

Quelles sont les meilleures pratiques pour protéger ses données en voyage ?

Pour protéger vos données en voyage, utilisez des appareils dédiés, chiffrez vos fichiers importants, sauvegardez vos données sur un cloud sécurisé, et restez informé sur la législation locale concernant la protection des données.

Quels sont les principaux risques liés au transfert international de données ?

Les risques incluent le piratage des réseaux, les interceptions de données non cryptées, les vulnérabilités des connexions publiques, et une géolocalisation non maîtrisée.